对称密钥密码体制

对称加密(Symmetric Cryptography)是一种使用相同密钥进行加密和解密的密码学方法。与非对称加密不同,对称加密的加密方和解密方必须共享同一个密钥。以下是其核心原理、应用及特点:

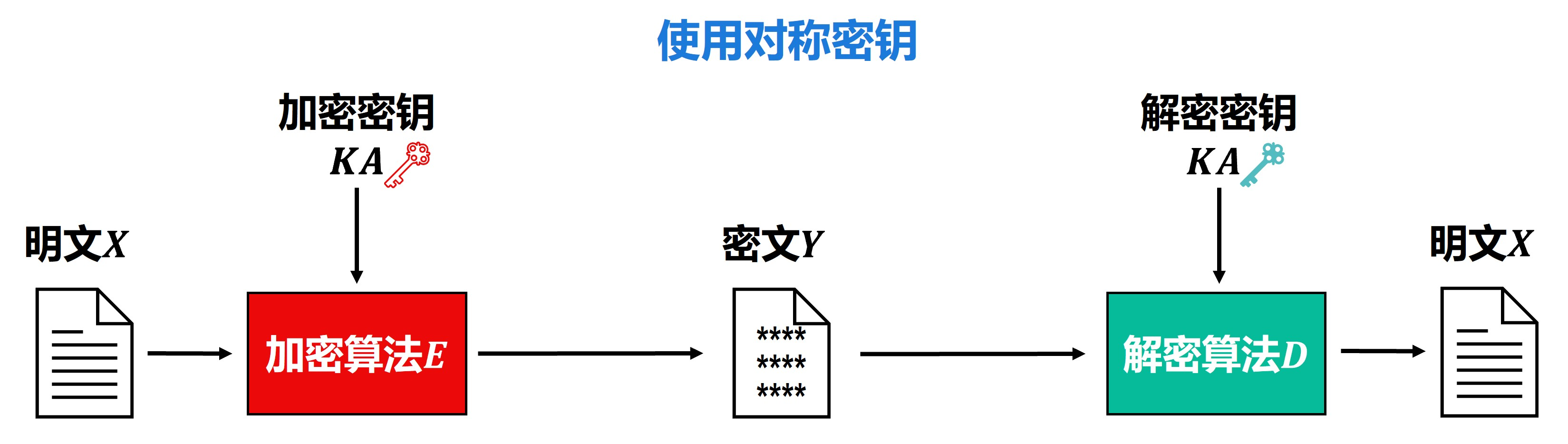

核心原理

- 单一密钥

- 加密和解密使用同一个密钥(称为对称密钥)

- 密钥必须通过安全渠道共享,否则可能被窃取。

- 加密流程

- 明文 + 密钥 → 加密算法 → 密文。

- 密文 + 密钥 → 解密算法 → 明文。

常见算法

- AES(Advanced Encryption Standard):

- 目前最广泛使用的对称加密算法,支持128/192/256位密钥。

- 基于替换和置换操作(如SubBytes、ShiftRows),高效且安全。

- 被美国政府选为标准(如保护机密信息)。

- DES(Data Encryption Standard):

- 早期的对称加密标准,使用56位密钥。

- 因密钥过短已被破解,现由3DES(三重DES)替代(通过三次加密增强安全性)。

- ChaCha20:

- 基于流加密的算法,性能优于AES(尤其在移动设备)。

- 与Poly1305结合用于TLS协议(如HTTPS。

主要应用场景

- 大规模数据加密:

- 对称加密速度快,适合加密文件、数据库、通信数据流等大量数据。

- 示例:HTTPS通信中,先用非对称加密交换对称密钥,后续用AES加密数据。

- 存储加密:

- 对硬盘、U盘等存储介质进行全盘加密(如BitLocker、VeraCrypt)。

- 实时通信:

- 即时通讯(如Signal)、视频会议(如Zoom)使用对称加密保护实时数据传输。

优缺点

- 优点:

- 速度快:计算复杂度低,适合处理海量数据。

- 密钥短:128/256位密钥即可提供高安全性(如AES-256理论上无法暴力破解)。

- 标准化高:算法成熟,易于硬件优化(如CPU指令集支持AES加速)。

- 缺点:

- 密钥分发困难:需安全共享密钥,容易成为攻击目标。

- 密钥管理复杂:每对通信方需独立密钥,密钥数量随用户数平方增长。

- 无法实现数字签名:无法直接验证数据来源和完整性。

与非对称加密的对比

| 特性 | 对称加密 | 非对称加密 |

|---|---|---|

| 密钥数量 | 单密钥(共享) | 密钥对(公钥+私钥) |

| 速度 | 快(适合大数据) | 慢(适合小数据或密钥交换) |

| 安全性依赖 | 算法复杂性和密钥长度 | 数学难题(如大数分解、离散对数) |

| 主要用途 | 加密数据、实时通信 | 密钥交换、数字签名、身份认证 |

| 密钥分发难度 | 高(需安全渠道) | 低(公钥可公开 |

密钥管理问题

对称加密的最大挑战是密钥分发,常见解决方案包括:

- 物理传递:通过离线方式(如U盘)共享密钥。

- 密钥交换协议:

- 使用非对称加密(如RSA)传递对称密钥(如HTTPS中TLS握手)。

- 使用Diffie-Hellman协议协商共享密钥(无需直接传输密钥)。

- 密钥派生:通过密码生成密钥(如PBKDF2、Argon2算法)

安全性基础

- 暴力破解难度:AES-256的密钥空间为2256,即使量子计算机也需要极长时间破解。

- 算法设计:

- 混淆(Confusion):密钥与密文关系复杂化(如AES的S盒)。

- 扩散(Diffusion):明文微小变动导致密文显著变化(如AES的ShiftRows)。

对称加密是高效处理数据加密的核心技术,尽管存在密钥分发挑战,但通过与非对称加密结合(混合加密系统),仍是现代信息安全不可或缺的组成部分。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 懒懒洋洋的blog!

评论